Hello 🙋♂️,

Bienvenue dans ce deuxième hors série sur les enjeux de la cybersécurité.

Partenariat avec GAMMA AR. C’est une entreprise Luxembourgeoise qui te permet de faire du suivi de chantier grâce à la réalité augmentée. Va voir tu as possibilité de l’utiliser gratuitement pendant 30 jours ! Et ils sont sponsor du BIMWORD également !!!

Cette année je serai conférencier avec plusieurs experts au BIMWORD le 5 avril si tu veux venir nous rejoindre clique sur le lien ci-dessus et tape le code.

Maintenant je laisse la main à Denis et j’espère que ça vous plaira.

Temps de lecture : 9 minutes

La cybersécurité, cela ne me concerne pas. » Alors méfiez vous des lions 🦁 !

Lorsque nous interrogeons des BIM Managers, la réponse qui revient le plus souvent est ; « la cybersécurité est portée par notre DSI, c’est hors de mon périmètre » ou encore « c’est un sujet très éloigné et qui n’est pas la priorité ».

Lorsque nous interrogeons des DSI sur le risque cyber lié au BIM, le plus grand nombre nous indique avoir fait le nécessaire et maîtrise le risque. Pour autant, lorsque nous discutons avec les équipes métiers, une somme d’usages (gestion des mots de passe, chiffrement des données sensibles, etc..) non conforme avec les attendus des directives en vigueur, est régulièrement constatée. Les dirigeants ne sont pas en reste. Une étude de juin 2022[1] montre que les COMEX et dirigeants, n’ont pas réellement conscience des enjeux de la cybersécurité.

☠️ Voilà pourquoi les lions 🦁 rôdent tout près de vos clôtures, cherchant la brèche pour dévorer vos entreprises !

🛡️ Si vous ne lisez pas l’article jusqu’au bout, ce qui serait bien dommage, retenez que la cybersécurité est la responsabilité de tous ! Pour votre entreprise, celle de vos partenaires, vos clients et pour le bon fonctionnement d’une nation.

Rappel des tendances réglementaires pour 2024

Face à l’augmentation du nombre de cyberattaques, la France, durant l’année 2022, a porté devant l’Union Européenne l’évolution de la directive NIS (Network Information Security).

Son objectif est d’accroître la cyber-résilience de l’ensemble des entreprises, secteurs publics et privés, opérant dans l’Union. NIS 2 a donc été approuvé en novembre 2022. Elle sera applicable dans 16 mois maintenant au travers d’une loi. En résumé, elle porte sur :

23 secteurs d’activité concernés

10 000 entreprises soumises à des règles de sécurité des données accrues

Des obligations de : gestion des risques | Reporting | Divulgation de vulnérabilité | Contrôles

Des sanctions en cas de cyberattaque > Amende de 2% du CA | Responsabilité des dirigeants

Par ricochet aux 10 000 entreprises concernées, très certainement, de nombreux sous-traitants porteront également une responsabilité face aux risques cyber.

Et si le BIM devenait une porte d’entrée des cyberattaques ?

Dans son Panorama de la cybermenace 2022[1], l’Agence nationale de la sécurité des systèmes d’information (ANSSI) est revenue sur les grandes tendances de la menace cyber en 2022 :

Les usages numériques non maîtrisés et les faiblesses dans la sécurisation des données continuent d’offrir de trop nombreuses opportunités aux attaquants.

Le recours au Cloud représente encore une menace importante.

L’intérêt des attaquants pour un écosystème le plus large possible comme les prestataires, les fournisseurs, les sous-traitants d’un donneur d’ordre, sont des cibles de choix.

Les cyberattaques touchent particulièrement les TPE, PME et ETI avec toujours les mêmes objectifs pour les attaquants : le gain financier, l’espionnage et la déstabilisation.

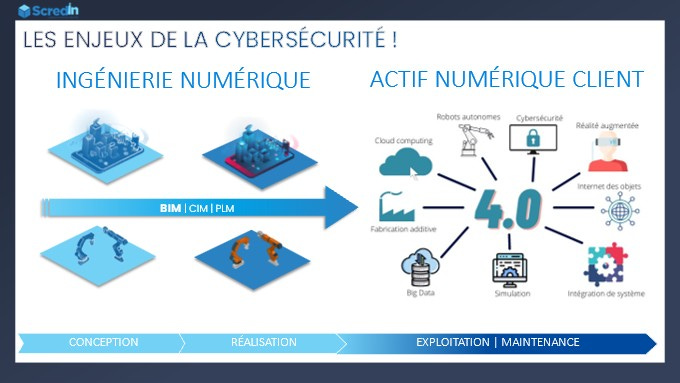

De la conception jusqu’à l’exploitation maintenance, nos processus d’ingénierie agrègent un grand nombre d’informations sensibles sur les projets, comme des informations sur les réseaux courants forts et courants faibles ou encore la sécurité dans sa globalité. Il est donc nécessaire de protéger le partage et la diffusion de ce type d’information.

Si la cybersécurité du processus BIM n’est pas maîtrisée alors, le BIM représente-t-il une menace ?

Comprendre le risque cyber dans un contexte d’un projet de construction

Objectif > Sécuriser les actifs physiques et numériques du maître d’ouvrage !

Les données numériques produites lors d’un processus d’ingénierie numérique tel que le BIM, participeront à la constitution des actifs numériques du maître d’ouvrages. Il est donc important de bien comprendre où se situe votre contribution « numérique » dans le cycle d’un projet et à quels usages elle sera dédiée. Car, de la fiabilité de votre production numérique dépendra la résilience des actifs physiques et numériques de vos clients.

Par exemple : Quel est le niveau de sureté d’un bâtiment si les modèles IFC traitants des courants, forts, faibles, de la vidéo surveillance, sécurité incendie, contrôle d’accès, sont passés entre toutes les mains des acteurs du projet voire de personnes malveillantes ?

Sécuriser l’IT (Information technologie) renforce la résilience de la sécurité de l’OT (Opérationnelle Technologie).

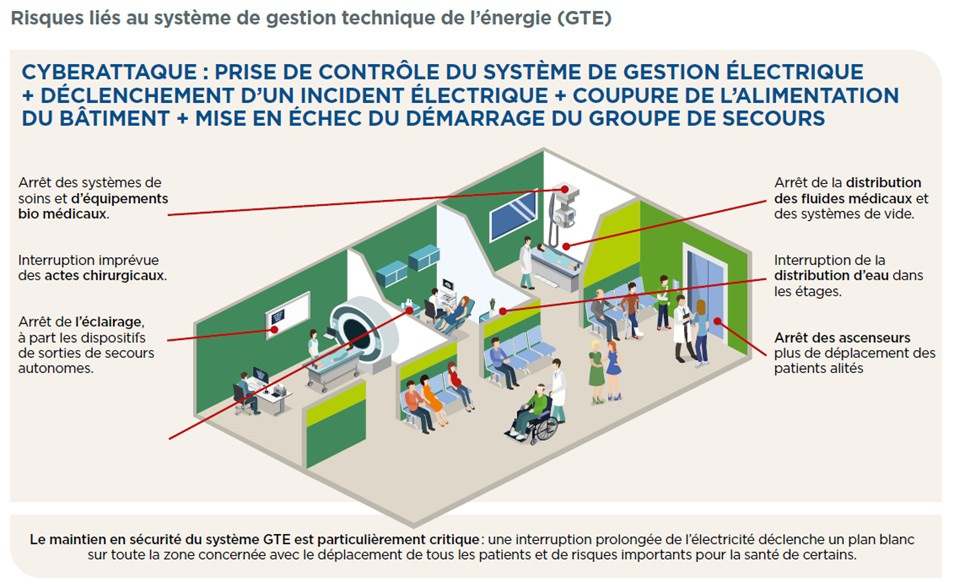

La SBA l’a bien compris et anticipe sur les scénarii d’attaques en proposant une vision globale de la cybersécurité des bâtiments.

Le livre blanc, tout fraîchement sorti, propose une vision pragmatique de la cybersécurité. La sécurité des bâtiments passe par la cybersécurité des données, dès la phase de conception.

Les risques liés au BIM

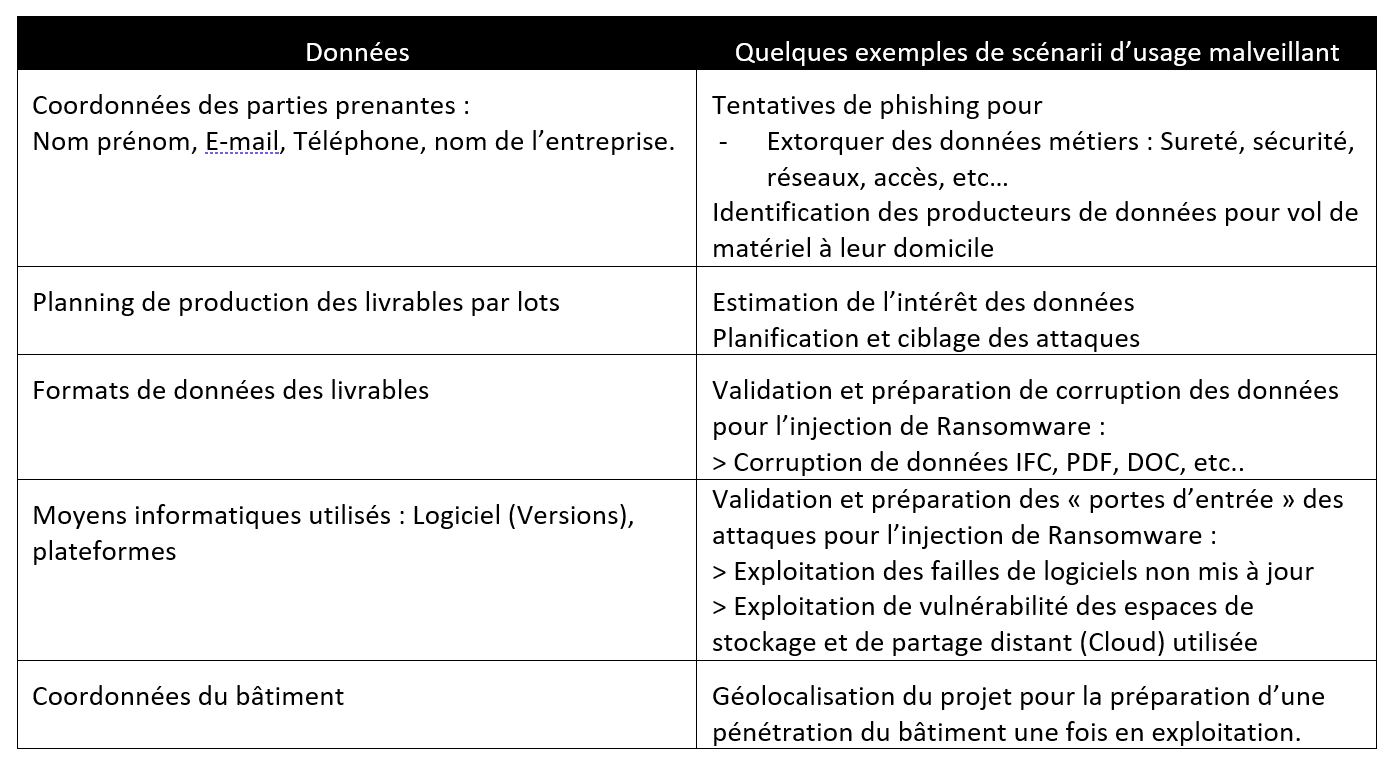

La convention ; Le parfait guide de l’attaquant ou comment le guider dans sa stratégie d’ingénierie sociale

Le contenu même de la convention offre une somme d’information qui permet aux hackers de les guider dans la mise en place de leur stratégie d’ingénierie sociale pour mener à bien des scénarii d’attaques. En fonction du projet, les informations suivantes sont à considérer comme sensibles :

« L'ingénierie sociale regroupe des technique utilisées par les cybercriminels pour inciter des utilisateurs peu méfiants à leur envoyer leurs données confidentielles, infectant ainsi leurs ordinateurs avec des programmes malveillants ou ouvrant des liens vers des sites infectés. t pas la valeur des données personnelles et ne savent pas comment protéger ces informations de manière optimale. »

Source Kaspersky

Pourquoi voler des données issues du BIM ?

La plupart du temps nous pensons que la donnée que nous produisons nous appartient. En grande partie, cette donnée deviendra la propriété du maître d’ouvrage car elle n’est ni plus ni moins que son « Actif Numérique » . Actif qui représente autant de valeur que son actif physique. Les hackers l’ont bien compris !

Il faut donc apporter un regard particulier sur nos processus de production de données de manière à ne pas disperser son stockage qui rend la sécurité des contributeurs et de l’ouvrage perméable. Les Maîtres d’ouvrages ont, le plus souvent, la capacité de se protéger alors les lions rôdent le long des clôtures des sous-traitants beaucoup plus fragiles pour atteindre le donneur d’ordre.

Les motivations sont nombreuses car cette donnée qui est valorisée par toutes les parties prenantes d’un processus BIM devient une source de revenus pour les lions. Quelques exemples qui font que cette donnée se retrouve monnayable sur le « marché noir du hacker » ; le Dark Web :

Les modèles Natif pour :

Une corruption de l’information

De l’espionnage industriel

Les modèles IFC vus comme une source de renseignements sur :

La sécurité Périphérique/Physique, les accès,

Les données métiers > le système réseaux et IoT,

Les informations sur le producteur des données,

Exemple de scénarii d’attaques pour un centre Hospitalier :

Les principes de protection

La digitalisation des métiers augmente fortement la surface des attaques. De fait, la cybersécurité doit changer.

Par le passé on érigeait des châteaux forts autour du périmètre des serveurs et des data center de l’entreprise. Avec la crise sanitaire, du jour au lendemain, ce périmètre s’est ouvert. Il a fallu travailler à la maison et pouvoir collaborer en multi-sites. Les mesures de sécurité à mettre en place ne sont plus les mêmes.

Il faut apporter une protection sur les postes de travail et sur le stockage des données qui s’opère sur de multiples plateformes cloud. En résumé, il faut, en partie, casser ce que l’on a bâti pendant des années pour reconstruire une sécurité en lien avec les nouveaux usages.

Un système d’information dédié au projet

Trop souvent, le maître d’ouvrage sous-estime la nécessité de maîtriser la production de ses actifs numériques.

Quelle est la résilience de sa sécurité si, de la conception à la réalisation, des centaines de personnes ont eu accès à des informations sensibles ? Cela paraît du bon sens, pourtant, nombreux sont les projets sous processus BIM qui ne portent aucune directive particulière sur le volet Cybersécurité du processus de production des données.

Quelques appels d’offres public intègrent le volet cybersécurité du BIM et du SmartBuilding comme sur des cités administratives ou encore sur des projets sensibles dans le domaine de la défense, de la production d’énergie et plus récemment, dans le domaine bancaire. Le nombre d’attaques évoluent sans cesse ,la prise de conscience s’opère ! Le volet règlement amené à évoluer dès 2024 va contribuer grandement à des changements.

Cependant la méthode est discutable. Dans une grande majorité des cas, la MOA laisse le soin à la maîtrise d’œuvre, la gestion de la donnée. Dans ce type de scénario, la maîtrise d’œuvre porte la responsabilité de la définition, de la mise en place et du maintien opérationnel d’un système d’information dédié au projet. La maîtrise d’œuvre devra prendre ou s’adjoindre des compétences en IT et de fait, gérer le risque cyber sur la durée du projet.

Ne serait-il pas préférable que la MOA ait la pleine maîtrise du « droit d’en connaître » sur ses propres actifs numériques ?

Maîtriser la protection de la donnée

En terme de cybersécurité, outre la formation aux risques cyber obligatoire pour tous les acteurs de l’entreprise, il faut voir la sécurité comme un oignon face à un hiver rude : Plus l’hiver est froid, plus l’oignon développe des couches de protection.

A minima il faut donc mettre en place une sécurité de la donnée partant du poste informatique, sur les flux réseaux interne et externe puis sur le stockage interne et distant.

Gérer le droit « d’en connaître »

Nous avons vu un exemple de risque au travers de la convention BIM, il est donc nécessaire tant pour la MOA que pour les entreprises de construction d’établir une classification du risque liée à la donnée numérique produite.

Ce type de démarche, assure une bonne gestion du « Droit d’en connaître » : Gérer le « Qui peut accéder à quoi ?» comme information du bâtiment ainsi que de tracer les accès à l’information.

La sécurité des ouvrages et la cybersécurité des entreprises doit passer par la fin d’une aire du « full collaboratif » au « Collaboratif : maitrisé, géré et sécurisé » .

Éviter le « Shadow IT »

Les besoins et usages informatiques des métiers, souvent, ne sont pas suffisamment connus par les DSI.

Par exemple ;

Les métiers ont besoin de chiffrer des documents classés sensibles, la DSI fournie la solution logiciels

Mais ne forme pas les utilisateurs aux règles de construction de mots de passe robuste.

Ne fournit pas de solution de gestion des mots de passe : Les utilisateurs les « sauvegardent » sur un cahier ….

Les applications métiers de CAO, ne fonctionne pas avec la solution : L’utilisateur contourne l’usage

L’utilisateur tarde à être livré du logiciel, il télécharge la version free : Cette version n’est pas conforme aux règles de cybersécurité

Etc…

Il existe d’autres types de cas où les DSI n’ont pas d’estimation du risque car, encore une fois, les usages métiers sont peu ou pas connus. Prenons l’usage de scripts rendant de nombreux services au BIM Manager. Nous avons pu tester la faisabilité de l’injection de code malveillant permettant la transmission de Ransomware à l’aide d’un script Dynamo.

Ces quelques exemples, à la source de possibles brèches dans la stratégie de cybersécurité de l’entreprise, nous montre que la cybersécurité est de la responsabilité de tous.

Alors, la cybersécurité du BIM fiction ou réalité ? Tu doutes encore ? Pose la question à Chat GPT ! 😉

Viens te former avec moi

Si tu veux aller plus loin, je propose également des formations tu as juste à nous contacter.

Remplis tes informations dans le formulaire ci-dessous et nous te recontacterons rapidement.

Antho ❗️

Facilitateur d’intégration BIM

Que tu sois donneur d’ordre, architecte, bureau d’études ou en alternance ;)